الاستخدام الآمن للإنترنت - المهارات الرقمية - أول متوسط

الفصل الدراسي الأول

الوحدة الأولى: تعلم الأساسيات

الوحدة الثانية: معالجة النصوص المتقدمة

الوحدة الثالثة: مقدمة في البرمجة

الفصل الدراسي الثاني

الوحدة الأولى: الاتصال بالإنترنت

الوحدة الثانية: التنسيق المتقدم والدوال

الوحدة الثالثة: البرمجة مع بايثون

الفصل الدراسي الثالث

الوحدة الأولى: الدوال المنطقية والمخططات

الوحدة الثانية: عرض الأفكار من خلال العرض التقديمي

الوحدة الثالثة: برمجة الروبوت الافتراضي

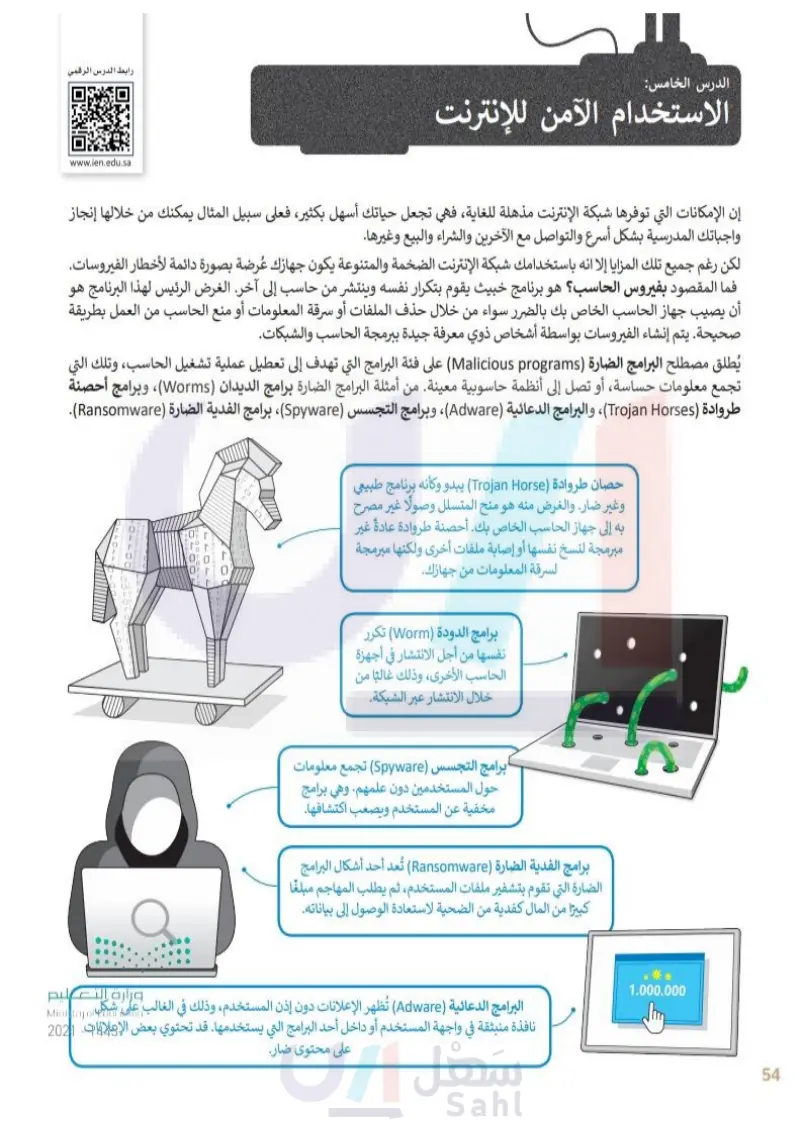

162 الدرس الرابع الاستخدام الآمن للإنترنت رابط الدرس الرقمي www.ien.edu.sa يوفر الإنترنت العديد من الفوائد، مثل تسهيل المهام كالواجبات المنزلية وذلك من خلال تسهيل الوصول السريع إلى المعلومات، ومع ذلك فإنه يشكل أيضًا مخاطر مثل فيروسات جهاز الحاسب والبرامج الضارة. يمكن أن تنتشر الفيروسات بين أجهزة الحاسب بهدف إتلافها أو حذف الملفات أو إعاقة عملها، وتهدف البرامج الضارة بما في ذلك أحصنة طروادة (Trojan Horses) والديدان (Worms) وبرامج التجسس (Spyware) والبرامج الدعائية ( Adware) إلى تعطيل عملية تشغيل جهاز الحاسب أو سرقة البيانات الحساسة أو الوصول إلى الأنظمة دون تصريح. حصان طروادة Trojan Horse) هو برنامج مضلل يبدو غير ضار ولكنه مصمَّم لمنح المتسللين إمكانية الوصول غير المصرح به إلى جهاز الحاسب الخاص بك. 1.000.000 الدودة (Worm) هي نوع من البرامج الضارة التي تكرر نفسها لتنتشر في أجهزة الحاسب الأخرى، وغالبًا ما تستخدم الشبكة للقيام بذلك. برامج التجسس (Spyware) تجمع معلومات عن المستخدمين دون علمهم أو موافقتهم وغالبًا ما تكون مخفية كما يصعب اكتشافها. تعرض البرامج الدعائية ( Adware) إعلانات دون موافقتك على شكل نوافذ منبثقة في الغالب أو داخل واجهة البرنامج. 10 ٣٥٣ وزارة التعليم Ministry of Education 2024-1446

163 الفيروسات الفيروس هو برنامج خبيث يكرر نفسه وينتشر من حاسب إلى آخر وهى ليست عشوائية. ولا يصاب جهاز الحاسب الآلي بها فجأة وبدون سبب، ولكن هناك أسباب تؤدي إلى إصابة جهاز الحاسب الآلي بالفيروسات أكثرها شيوعًا ما يلي: مرفقات البريد الإلكتروني تُعدُّ رسائل البريد الإلكتروني من أكثر أسباب إصابة جهاز الحاسب بالفيروسات أو البرامج الضارة. لا تفتح أبدًا رسالة بريد إلكتروني تلقيتها من شخص مجهول، وكذلك لا تفتح أي مرفق قبل أن تتأكد أنه من شخص تعرفه ولا يحتوي على فيروسات. الوسائط القابلة للإزالة عند توصيل بطاقة ذاكرة أو محرك أقراص USB أو أي نوع آخر من الوسائط القابلة للإزالة بجهاز الحاسب، فهناك احتمال نقل فيروس لجهاز الحاسب من خلال هذه الوسائط، في حال احتوت البرامج أو الملفات في هذه الوسائط على فيروس. تنزيلات الإنترنت عند تنزيل أي محتوى من الإنترنت فأنت بذلك تثبّت ملفات جديدة على جهاز الحاسب. وقد يحتوى هذا المحتوى على الفيروسات وخاصة عند تنزيل البرامج والألعاب غير المرخصة أو التي يتم تحميلها بطريقة غير مشروعة. الإعلانات عبر الإنترنت الإعلانات الضارة عبر الإنترنت هي مجرد طريقة أخرى يمكن أن يصاب بها جهاز الحاسب الخاص بك بالفيروس. غالبًا ما يضع المحتالون إعلانات سليمة على المواقع الإلكترونية الموثوقة ويتركونها في مكانها لفترة من الوقت لاكتساب المصداقية. وبعد مرور بعض الوقت، يضعون مقطع برمجي ضار في الإعلان يصيب جهاز الحاسب عند الضغط عليه. فيما يلي بعض النصائح التي يمكنك اتباعها لحماية جهاز الحاسب الخاص بك من فيروسات جهاز الحاسب: ثبت دائمًا برنامج مكافحة الفيروسات على جهاز الحاسب الخاص بك، واحرص دائمًا على تشغيله وتأكد من حصولك على التحديثات بانتظام. افحص أي وسائط قابلة للإزالة قبل فتح أي ملفات أو برامج فيها. لا تضغط مطلقًا على أي رابط أو مرفق تتلقاه في رسالة بريد إلكتروني ما لم تكن متأكدًا من أنها واردة من شخص تعرفه وتثق به. اعمل نسخة احتياطية لبيانات جهاز الحاسب الخاص بك وبشكل دوري مستمر، فالنسخ الاحتياطي للبيانات على محرك أقراص ثابت خارجي أو في السحابة يسمح لك باستعادة ما تحتاجه عند فقد بياناتك بسبب الفيروسات أو غيرها. عندما تتلقى بريدًا إلكترونيًا من مصرف أو شركة ما ويُطلب فيه معلومات شخصية، فلا تضغط على الرابط. ربما يكون بريدًا إلكترونيًا مزيفا يمكن المرسل من سرقة معلوماتك أو إصابة نظامك بفيروس. وزارة التعليم Ministry of Education 2024-1446

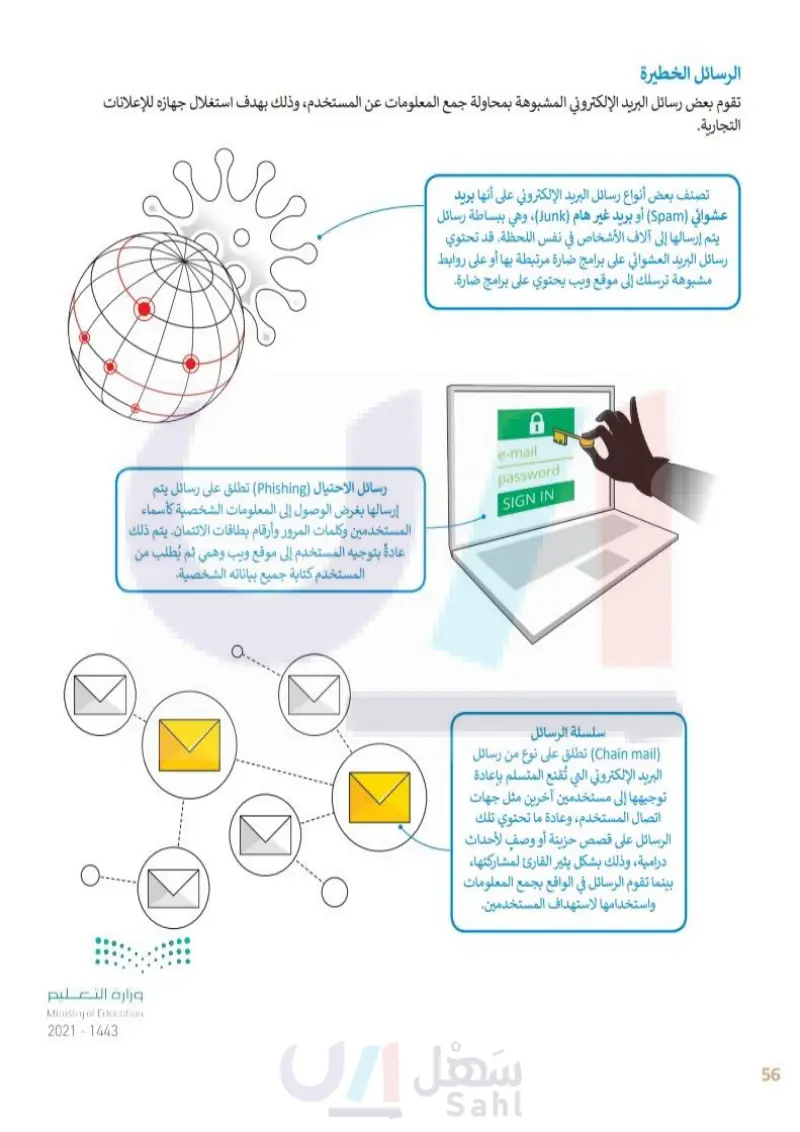

164 الرسائل الخطيرة تحاول بعض رسائل البريد الإلكتروني المشبوهة جمع المعلومات عن المستخدم، وذلك بهدف استغلال جهازه للإعلانات التجارية. تصنف بعض أنواع رسائل البريد الإلكتروني على أنها بريد عشوائي (Spam) أو بريد غير هام (Junk)، وهي ببساطة رسائل يتم إرسالها إلى آلاف الأشخاص في نفس اللحظة. قد تحتوي رسائل البريد العشوائي على برامج ضارة مرتبطة بها أو على روابط مشبوهة ترسلك إلى موقع إلكتروني يحتوي على برامج ضارة. e-mail password SIGN IN مي تهدف رسائل الاحتيال Phishing) إلى سرقة المعلومات الشخصية كأسماء المستخدمين وكلمات المرور وأرقام بطاقات الائتمان، عن طريق توجيه المستخدمين إلى مواقع إلكتروني وهمي في الغالب حيث يتم خداعهم لإدخال بياناتهم الشخصية. المتسلسلة. سلسلة الرسائل (Chain mail) أو الرسائل هي رسائل بريد إلكتروني تشجع المستخدمين على إعادة توجيهها إلى مستخدمين آخرین وعادةً ما تحتوي على قصة حزينة وهدفها الرئيس هو جمع جهات الاتصال لمزيد من إرسال البريد العشوائي. ة وزارة التعليم Ministry of Education 2024-1446

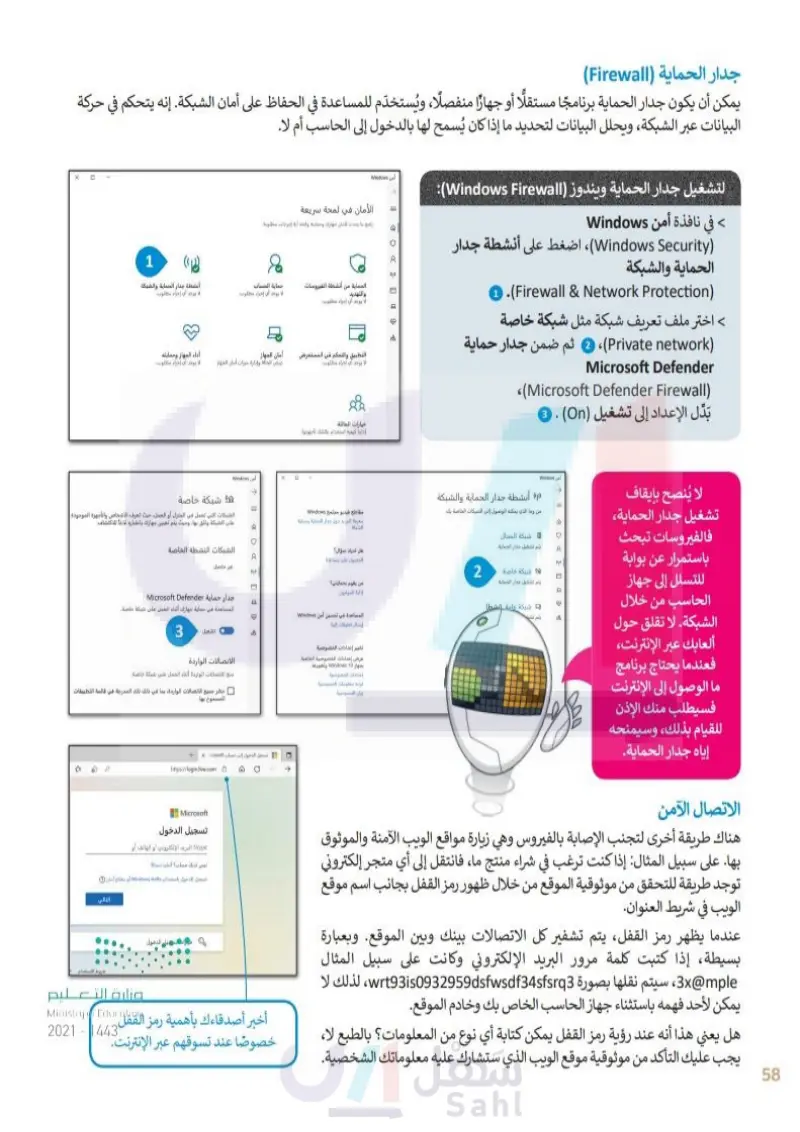

165 حماية الأجهزة هناك طرق لحماية أجهزة الحاسب والبيانات المخزنة فيها مثلا إليك بعض المبادئ المناسبة التي يمكنك اتباعها: تثبيت أحد برامج مكافحة الفيروسات يبحث برنامج مكافحة الفيروسات بشكل مستمر عن البرامج الضارة. يجب تثبيت وتفعيل أحدها على جهاز الحاسب الخاص بك مع التأكد من تحديثه باستمرار لضمان الكشف عن البرامج الضارة الجديدة. يمكنك شراء برنامج مكافحة فيروسات تجاري، ولكن إن لم ترغب بذلك فإن نظام ويندوز (Windows) يحتوي على أمن الويندوز Windows Security) والذي يمكنه مساعدتك في حماية شبكتك المنزلية وتأمين بياناتك من تهديدات الإنترنت. يمكنك إجراء فحص للتأكد من أن جهاز الحاسب الخاص بك خالي من الفيروسات وآمن باتباع الخطوات التالية: Windows l 1 8 الصور الطقس العارض ثلاثي الأبعاد الكاميرا الملاحظات الملصقة المنبه والساعة أمن Windows م أكتب هنا للبحث 2 (2) الأمان في لمحة سريعة 3 جهازك وحماته واحد لله إجرابات . Ja التحقق من وجود الفيروسات > اضغط على زر بدء .(Start) 1 مَرّر الشريط الجانبي للأسفل ثم اضغط على 2 . (Windows Security) Windows joi > اضغط على الحماية من أنشطة الفيروسات fill 3.(Virus & threat protection) ثم اضغط على فحص سريع (Quick Scan تحديث برنامج مكافحة الفيروسات يكمن التحدي الكبير أمام برامج مكافحة الفيروسات في ظهور فيروسات بشكل مستمر لا يستطيع التعرف عليها ولذلك من الضروري تحديث برنامج مكافحة الفيروسات باستمرار. يوجد في جميع برامج مكافحة الفيروسات زر للتحديث أو للتحقق من وجود تحديثات جديدة وذلك عند الاتصال بالإنترنت. أمور يجب الانتباه لها يجب أن تُبْقِي جهاز الحاسب الخاص بك الإعدادات ه الصفحة الرئيسية العثور على إعداد التحديث والأمان الحماية من أنشطة الفيروسات حماية الحساب والتهديد لا يوجد أي إجراء مقلوبه التطبيق والتحكم في المستعرض أمان الجهاز لا يوجد أي إجراء مطلوب خبارات العائلة إدارة كيفية استخدام عائلتك لأجهزتها عرض الحالة وإدارة سيرات أمان الله Windows Update أمن Windows 이 я لقد حصلت على التحديث تاريخ أخر تحقق: اليوم، ١١:٣ ص التحقق من وجود تحديثات الحماية من أنشطة الفيروسات والتهدي حماية الجهاز من التهديدات. التهديدات الحالية لا توجد تهديدات حالية الفحص الأخير: ۱۳:۳٠٠٥/١٣/٤٣ ص (فحص سريع) تم العثور على . تهديدات استمر الفحص دقيقة / دقائق ٣٠ ثانية ثوان تم فحص ٢٦٢٩٤ ملف / ملفات محض مربع خيارات المسح التهديدات المسموح بها محفوظات الحماية Feature update to Windows 10, version 21H1 Windows Update | تحسين التسليم أمن Windows النسخ الاحتياطي استكشاف الأخطاء وإصلاحها 2 استرداد التنشيط محدثًا دائمًا، فقد يحتاج نظام التشغيل ف البحث عن جهاري والبرامج الملحقة إلى إجراء تحديثات معينة لتصحيح بعض المشاكل، لذلك وَافِق دومًا عليها. 4 يتوفر الإصدار التالي من نظام التشغيل Windows مع تحسينات الأمان والميزات الجديدة. عندما تكون جاهزا للتحديث، حدد تنزيل وتثبيت". تنزيل وتثبيت الاطلاع على محتويات هذا التحديث إيقاف التحديثات لـ ٧ يوما (أيام) يمكنك الانتقال إلى الخيارات المتقدمة لتغيير مدة الإيقاف المؤقت تغيير الساعات النشطة 0 م 08:00 من الآن إلى عرض محفوظات التحديثات التحديثات المثبتة على جهازك عرض خيارات متقدمة المزيد من عناصر التحكم في التحديث والإعدادات للمطورين برنامج Windows Insider هل تبحث عن معلومات حول آخر التحديثات؟ معرفة المزيد وزارة التعليم Ministry of Education 2024-1446

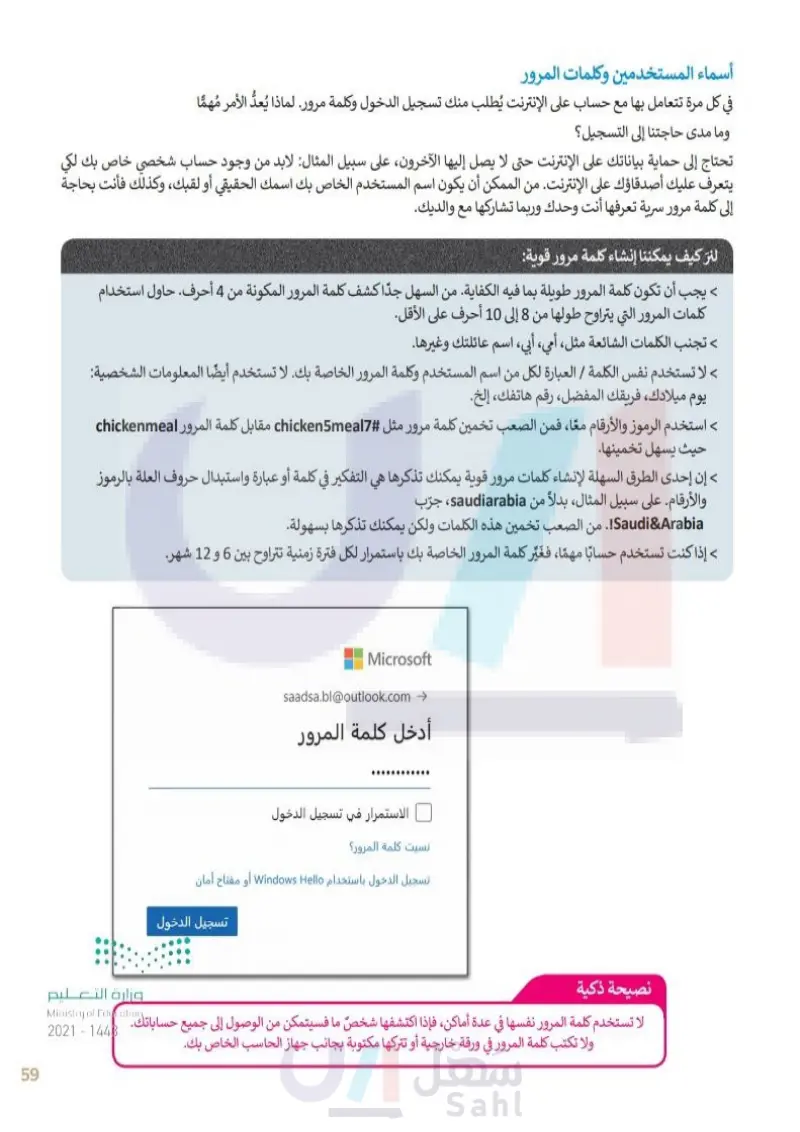

166 ما، الاتصال الآمن لتجنب الإصابة بالفيروس، عليك زيارة المواقع الإلكترونية الآمنة والموثوق بها على سبيل المثال إذا كنت ترغب في شراء منتج فانتقل إلى أي متجر إلكتروني، توجد طريقة للتحقق من موثوقية الموقع من خلال ظهور رمز القفل بجانب اسم الموقع الإلكتروني في شريط العنوان. عندما يظهر رمز القفل، يتم تشفير كل الاتصالات بينك وبين الموقع. وبعبارة بسيطة، إذا كتبت كلمة مرور البريد الإلكتروني وكانت على سبيل المثال 3x@mple ، سيتم نقلها بصورة wrt93is0932959dsfsdf34sfsrq3 ، لذلك لا يمكن لأحد فهمها باستثناء جهاز الحاسب الخاص بك وخادم الموقع. هل يعني هذا أنه عند رؤية رمز القفل يمكن كتابة أي نوع من المعلومات ؟ بالطبع لا يجب عليك التأكد من موثوقية الموقع الإلكتروني الذي ستشارك عليه معلوماتك الشخصية. أخبر أصدقاءك بأهمية رمز القفل خصوصا عند تسوقهم عبر الإنترنت. أسماء المستخدمين وكلمات المرور تسجيل الدخول إلى حساب x icrosoft + C https://login.live.com Microsoft تسجيل الدخول Skype البريد الإلكتروني أو الهاتف أو ليس لديك حساب؟ أنشئ حسابا! تسجيل الدخول باستخدام Windows Hello أو مفتاح أمان ) خيارات تسجيل الدخول التالي شروط الاستخدام ال في كل مرة تتعامل بها مع حساب على الإنترنت يُطلب منك تسجيل الدخول باسم مستخدم وكلمة مرور. لماذا يُعدُّ الأمر مُها؟ وما مدى حاجتنا إلى التسجيل ؟ تحتاج إلى حماية بياناتك على الإنترنت حتى لا يصل إليها الآخرون على سبيل المثال: لابد من وجود حساب شخصي خاص بك لكي يتعرف عليك أصدقاؤك على الإنترنت. من الممكن أن يكون اسم المستخدم الخاص بك اسمك الحقيقي أو لقبك، وكذلك فأنت بحاجة إلى كلمة مرور سرية تعرفها أنت وحدك وربما تشاركها مع والديك. وزارة التعليم Ministry of Education 2024-1446

إرشادات لإنشاء كلمة مرور قوية يجب أن تكون كلمة المرور طويلة بما فيه الكفاية. فمن السهل جدًا كشف كلمة المرور المكونة من 4 أحرف. حاول استخدام كلمات المرور التي يتراوح طولها من 8 إلى 10 أحرف على الأقل. تجنب الكلمات الشائعة مثل أمي، أبي، اسم عائلتك وغيرها. لا تستخدم نفس الكلمة / العبارة لكل من اسم المستخدم وكلمة المرور الخاصة بك. لا تستخدم أيضًا المعلومات الشخصية : يوم ميلادك فريقك المفضل، رقم هاتفك، إلخ. استخدم الرموز والأرقام معًا، فمن الصعب تخمين كلمة مرور مثل #chickenmeal مقابل كلمة المرور chickenmeal حيث يسهل تخمينها. إن إحدى الطرق السهلة لإنشاء كلمات مرور قوية يمكنك تذكرها هي التفكير في كلمة أو عبارة واستبدال بعض أو كل حروف العلة بالرموز والأرقام. على سبيل المثال، بدلا من saudi arabia جب Sad Aria. من الصعب تخمين هذه الكلمات ولكن يمكنك تذكرها بسهولة. إذا كنت تستخدم حسابًا مهما ، فغَيّر كلمة المرور الخاصة بك باستمرار لكل فترة زمنية تتراوح بين 6 و 12 شهر. أعلنت شركات أبل، وجوجل و مايكروسوفت عن تطوير بروتوكول تسجيل دخول جديد سيعزز الأمان من خلال التحقق من بصمة المستخدم أو الوجه أو رقم التعريف الشخصي للجهاز. Microsoft saadsa.bl@outlook.com → أدخل كلمة المرور نصيحة ذكية الاستمرار في تسجيل الدخول نسيت كلمة المرور؟ تسجيل الدخول باستخدام Windows Hello أو مفتاح أمان تسجيل الدخول لا تستخدم كلمة المرور نفسها في عدة أماكن، فإذا اكتشفها شخص ما، سيتمكن من الوصول إلى جميع حساباتك. ولا تكتب كلمة المرور في ورقة خارجية أو تتركها مكتوبة بجانب جهاز الحاسب الخاص بك. 167 وزارة التعليم Ministry of Education 2024-1446

168 لنطبق معًا تدريب 1 • بمساعدة معلمك اشترك مع ثلاثة أو أربعة من زملائك وأجب عن الأسئلة التالية مستعينًا بكتابك أو الإنترنت: > ما البرامج الضارة ولماذا تشكل خطرًا على أجهزة الحاسب ؟ > كيف يمكنك حماية جهاز الحاسب الخاص بك من برنامج حصان طروادة؟ > هل تشير مصطلحات برامج التجسس والبرامج الضارة إلى نفس الأشياء؟ إذا لم يكن كذلك، اشرح. > متى يمكنك القول أن لديك كلمة مرور قوية؟ وزارة التعليم Ministry of Education 2024-1446

تدريب 2 • برنامج مكافحة الفيروسات يفحص جهاز الحاسب الخاص بك باستمرار بحثًا عن البرامج الضارة. اقرأ التعليمات التالية ثم أكمل الإجابة مكان النقاط أدناه: ابحث عن برنامج مكافحة الفيروسات الموجود على جهاز الحاسب الخاص بك ثم اكتب اسمه > افتح البرنامج، وافحص جهاز الحاسب الخاص بك بحثًا عن البرامج الضارة. > هل وجدت فيروسات أو برامج تجسس ؟ إذا كانت الإجابة نعم ، اسأل معلمك عن طريقة التخلص منها. إسأل معلمك إذا كان قد اشترى برنامج مكافحة الفيروسات أو قام بتنزيله من الإنترنت. تدريب 3 لا يكفي مجرد تثبيت برنامج مكافحة فيروسات على جهاز الحاسب الخاص بك، حيث تظهر فيروسات جديدة بشكل مستمر، ولذلك يجب تحديث البرنامج باستمرار. اقرأ التعليمات التالية ثم املأ الفراغات أدناه: تأكد من أن لديك اتصال بالإنترنت ثم حَدّث برنامج مكافحة الفيروسات الخاص بك. > افحص الآن جهاز الحاسب الخاص بك مرة أخرى. > هل وجدت أي فيروسات أو برامج تجسس ؟ > ما الذي استنتجته؟ . 169 وزارة التعليم Ministry of Education 2024-1446

وزارة التعليم Ministry of Education 2024-1446 تدريب 4 هناك العديد من طرق الحماية من مخاطر الإنترنت. يمكنك حماية معلوماتك الشخصية باستخدام أسماء المستخدم وكلمات المرور التي لا يستطيع أحد اكتشافها أو استخدامها. ألق نظرة على أسماء المستخدمين التالية وأجب عن الأسئلة Ahmed2020500212 > هل كلمة المرور هذه آمنة ؟ ما التعديلات التي يمكن إجراؤها لتحسين أمانها؟ S@UD!A&a$i@2022 > هل كلمة المرور هذه قوية بما فيه الكفاية ؟ إذا كان الأمر كذلك، اشرح السبب. 170

0

0

0

0

0

0

0

0