الأمن السيبراني

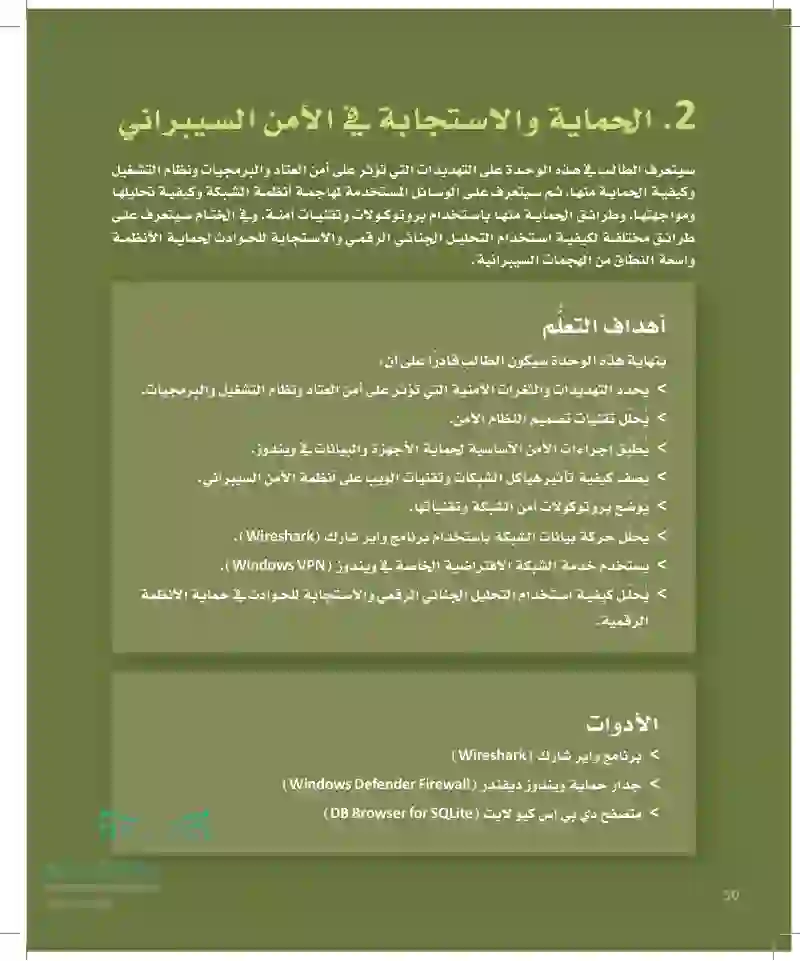

2. الحماية والاستجابة في الأمن السيبراني

الدرس الأول: أمن العتاد والبرمجيات ونظام التشغيل

أمن العتاد والبرمجيات ونظام التشغيل - الأمن السيبراني - ثالث ثانوي

1. أساسيات الأمن السيبراني

2. الحماية والاستجابة في الأمن السيبراني

3. مواضيع متقدمة في الأمن السيبراني

الحماية والاستجابة في الأمن السيبراني

أهداف تعلم الأمن السيبراني

الأدوات برنامج واير شارك

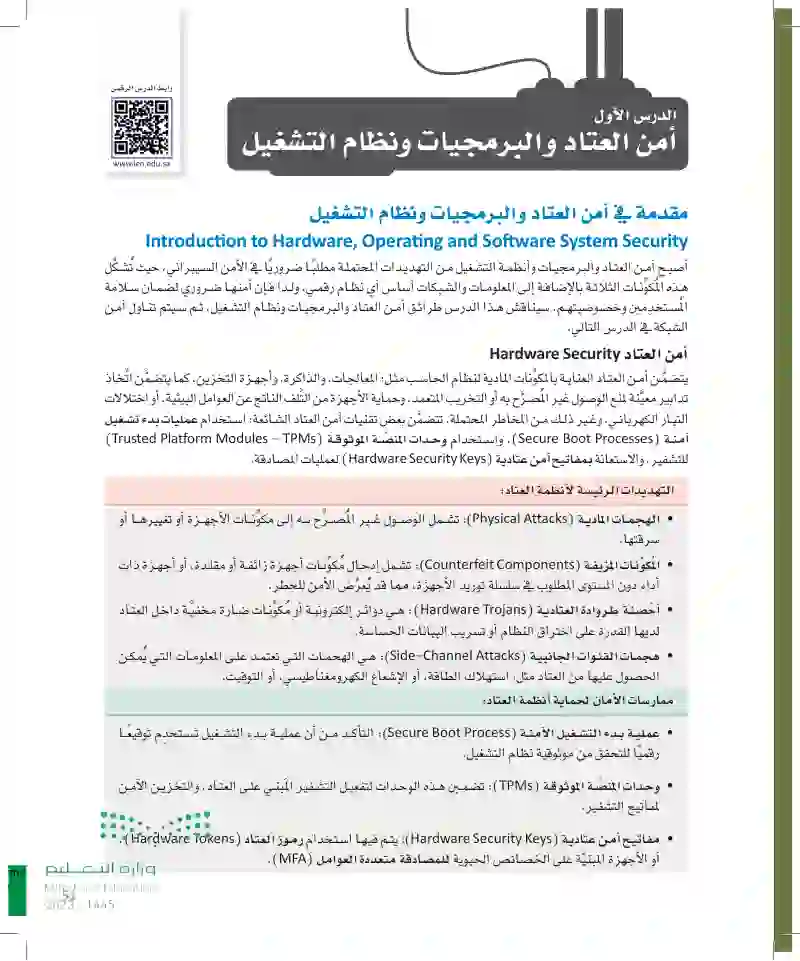

مقدمة في أمن العتاد والبرمجيات ونظام التشغيل

أمن العتاد

التهديدات الرئيسية لأنظمة العتاد

ممارسة الأمان لحماية أنظمة العتاد

ممارسة الأمان لحماية أنظمة العتاد: أمن البرامج الثابتة

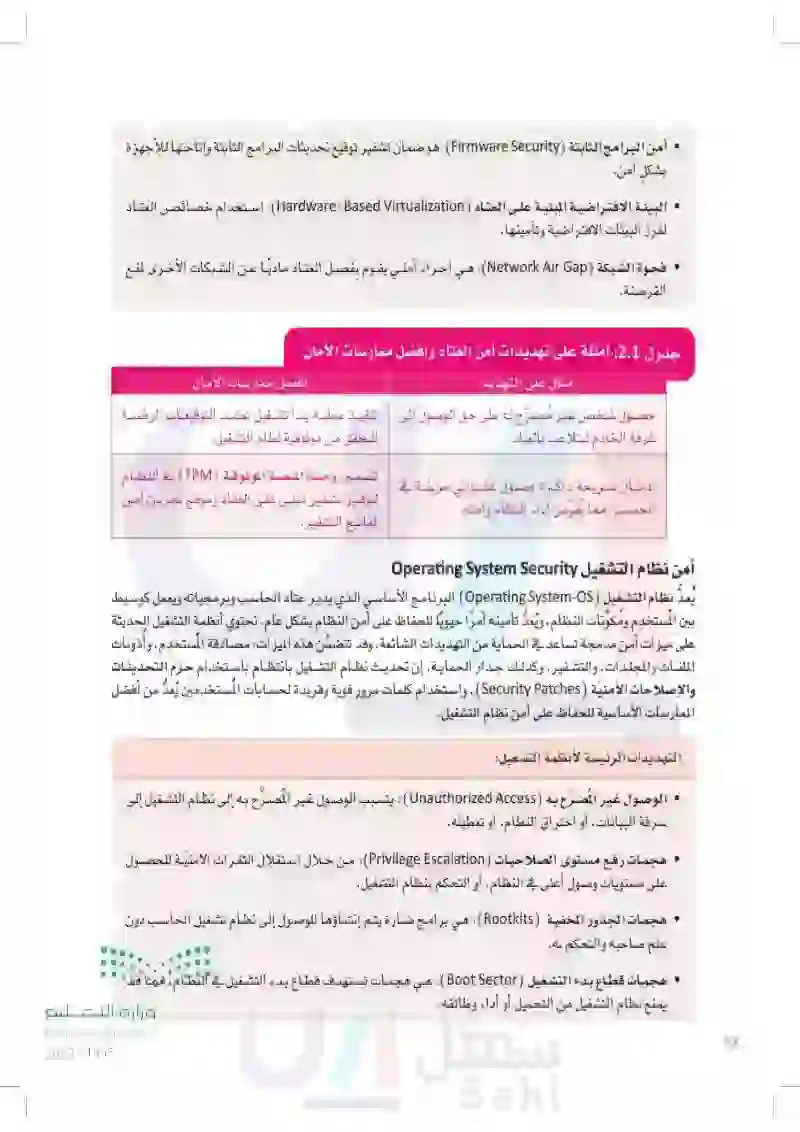

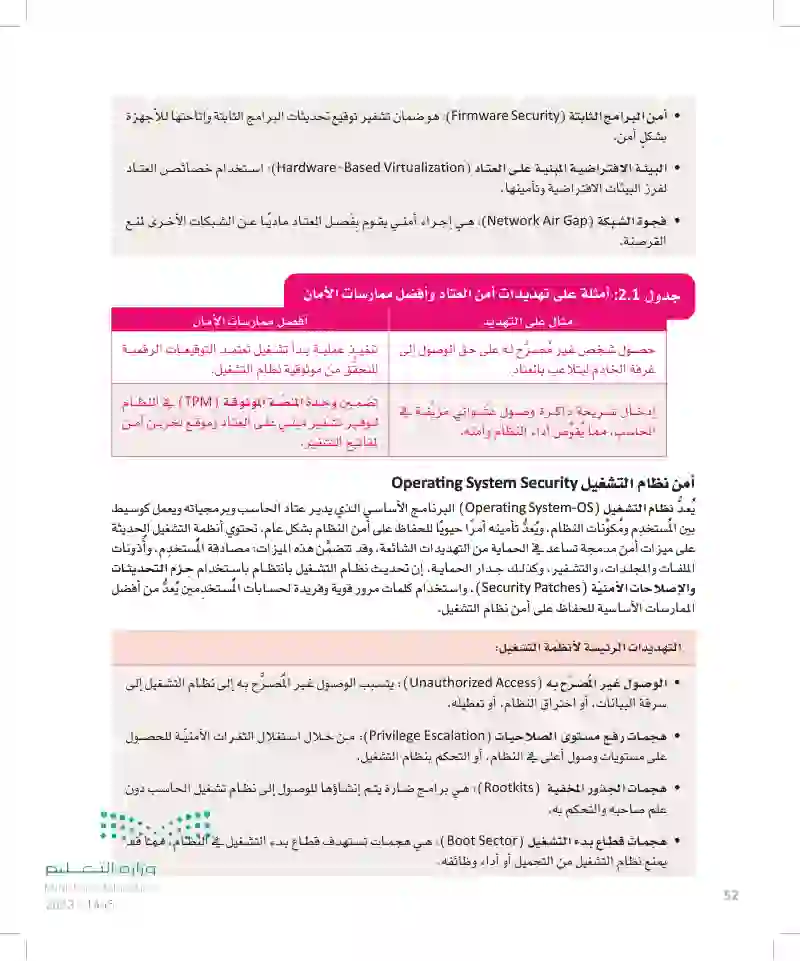

أمثلة على تهديدات أمن العتاد وأفضل ممارسات الأمان

أمن نظام التشغيل

التهديدات الرئيسية لأنظمة التشغيل

ممارسة الأمان لحماية أنظمة التشغيل

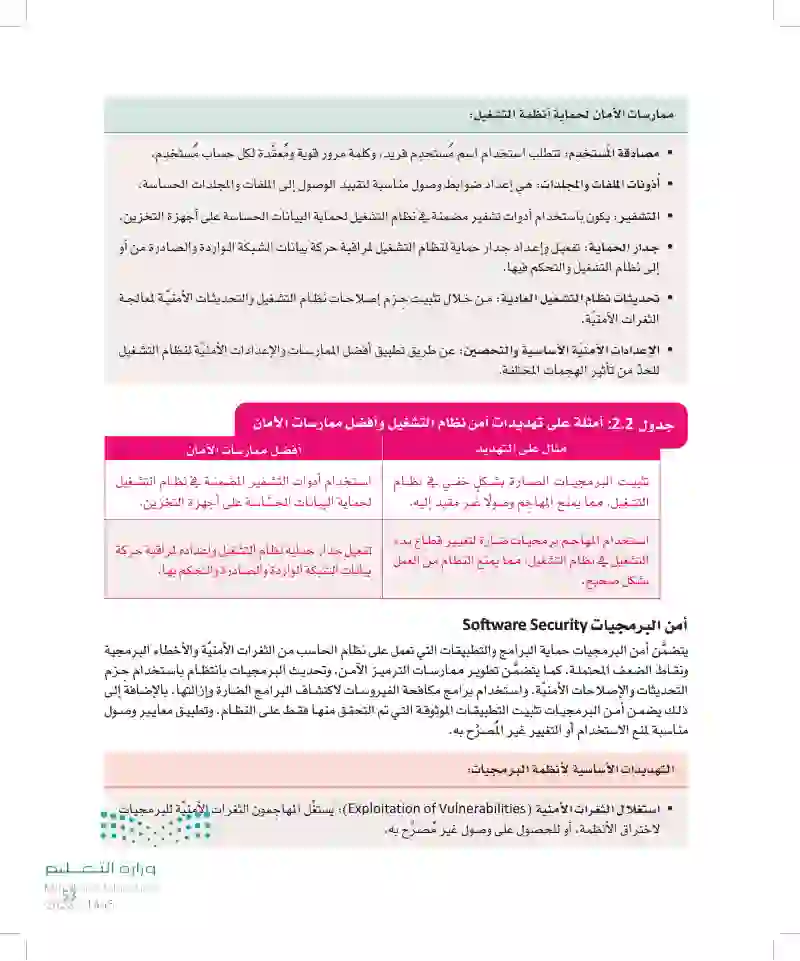

أمثلة على تهديدات أمن نظام التشغيل وأفضل ممارسات الأمان

أمن البرمجيات

التهديدات الرئيسية لأنظمة البرمجيات

التهديدات الرئيسية لأنظمة البرمجيات: البرمجيات الضارة

ممارسة الأمان لحماية أنظمة البرمجيات

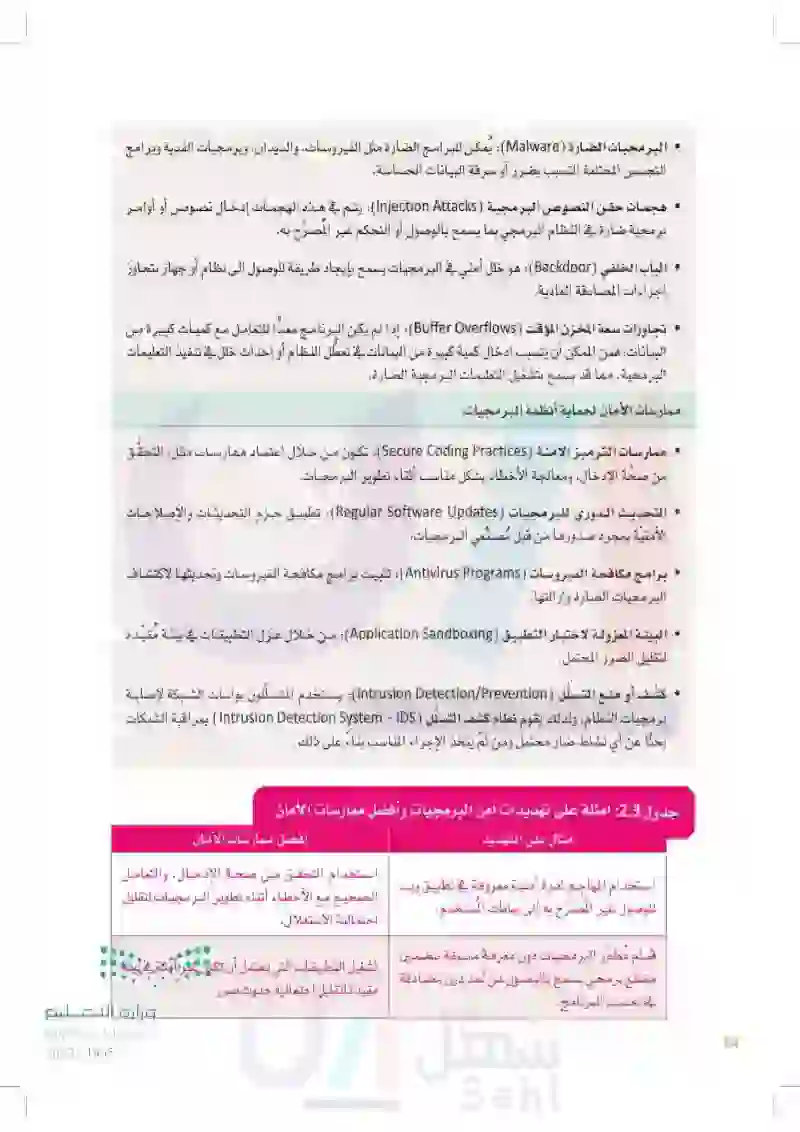

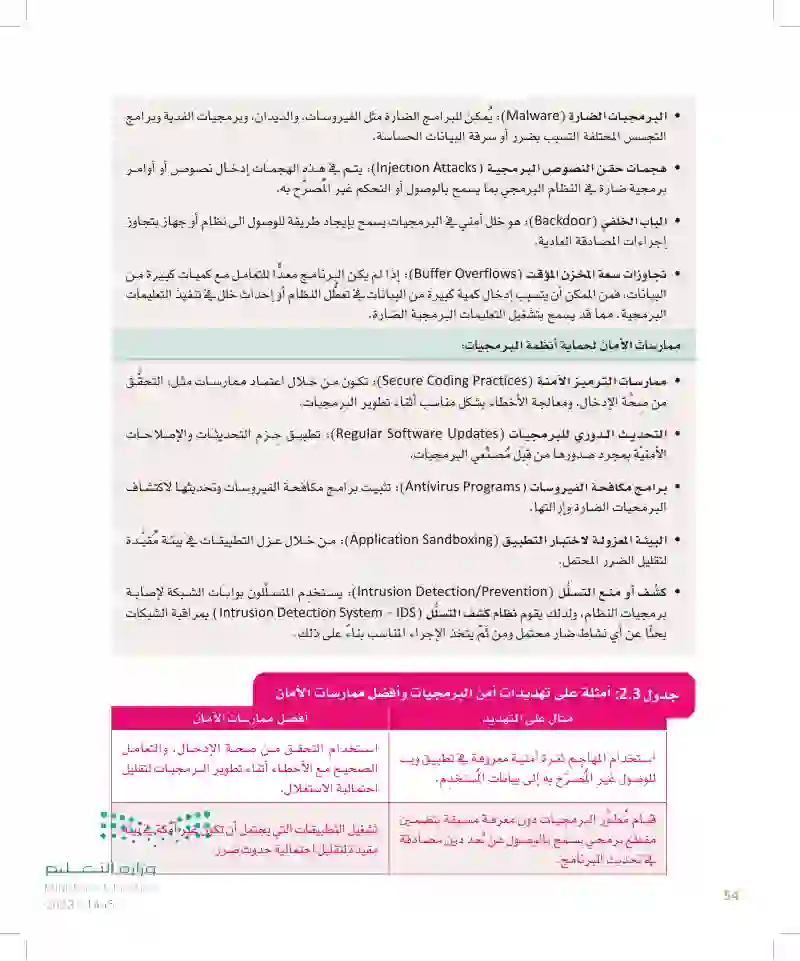

أمثلة على تهديدات أمن البرمجيات وأفضل ممارسات الأمان

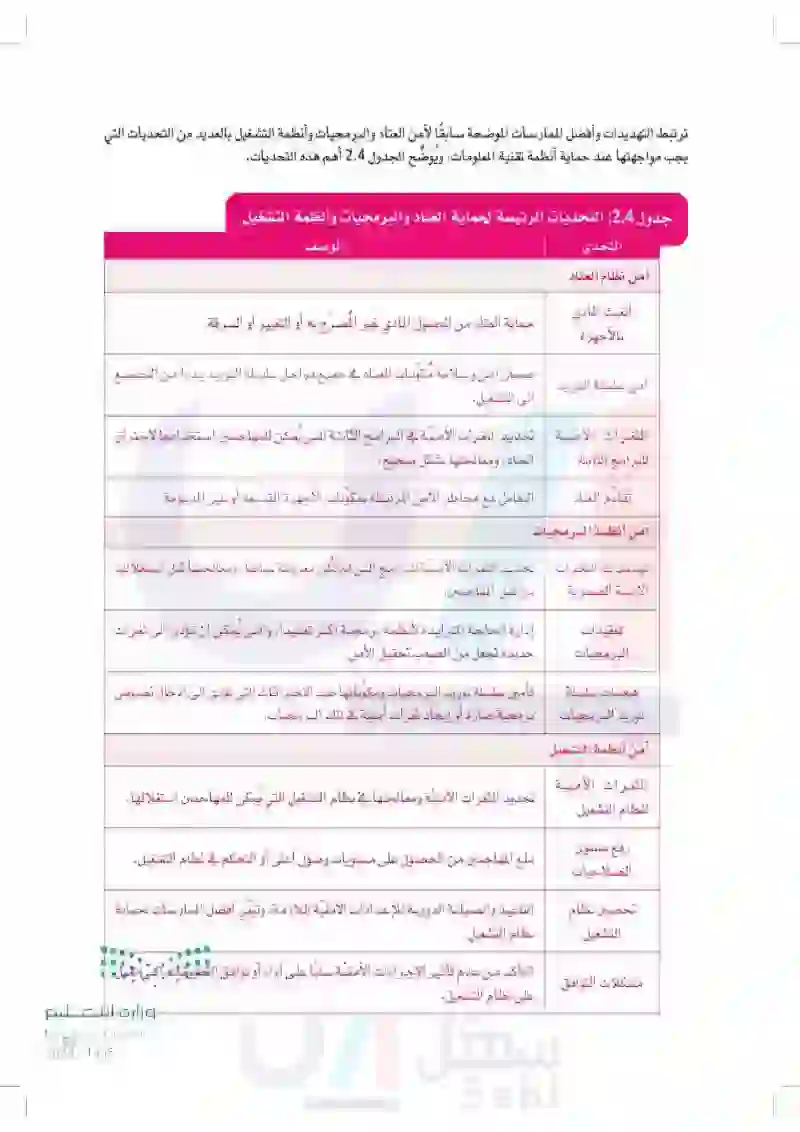

التحديات الرئيسية لحماية العتاد والبرمجيات وأنظمة التشغيل

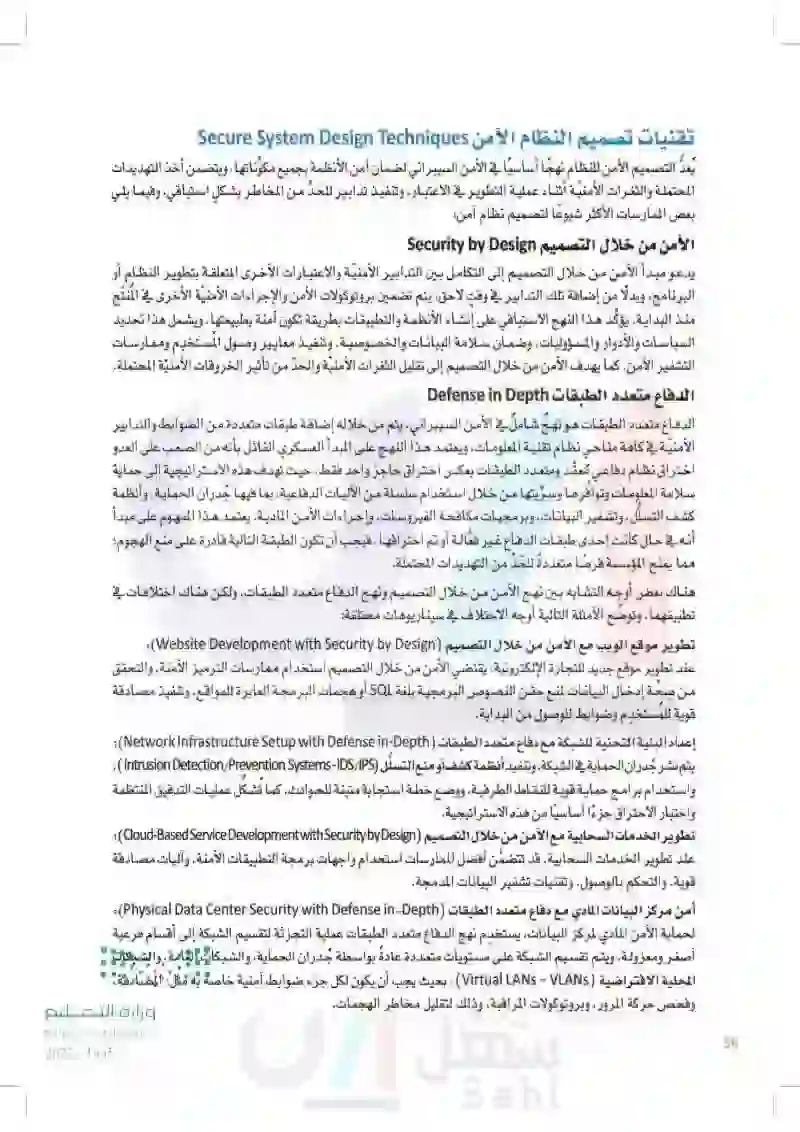

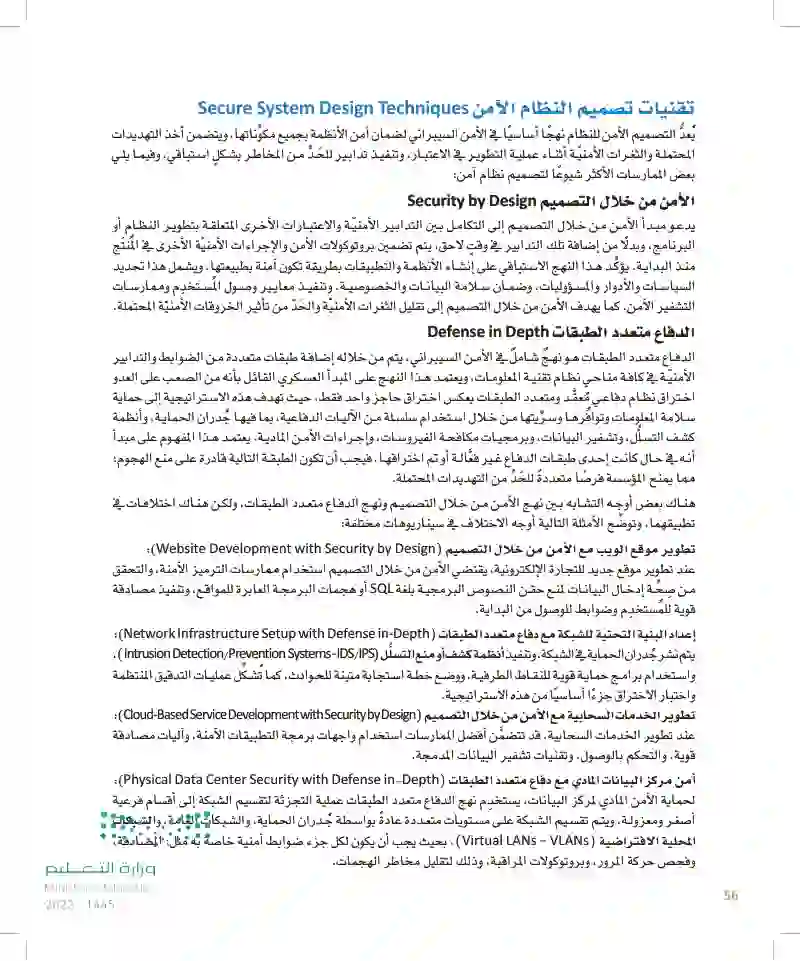

تقنيات تصميم النظام الآمن: الأمن من خلال التصميم

تقنيات تصميم النظام الآمن: الدفاع متعدد الطبقات

تقنيات تصميم النظام الآمن: البرمجيات الآمنة

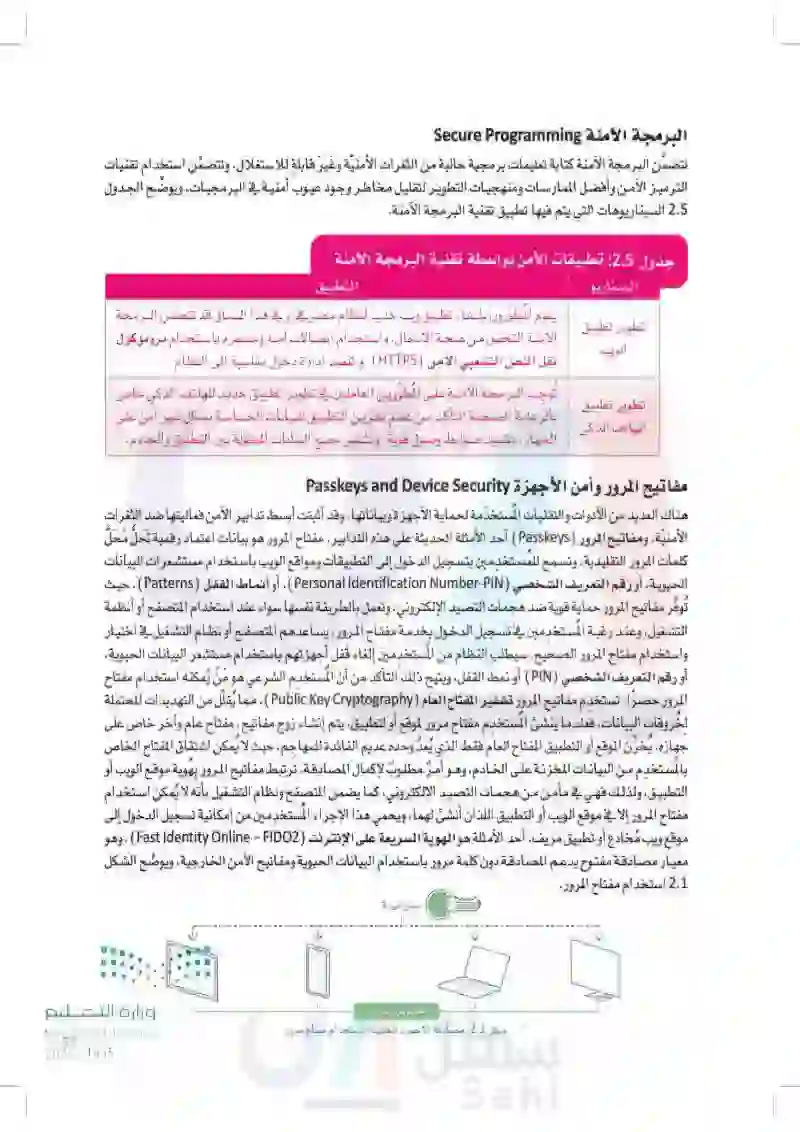

تقنيات تصميم النظام الآمن: مفاتيح المرور وأمن الأجهزة

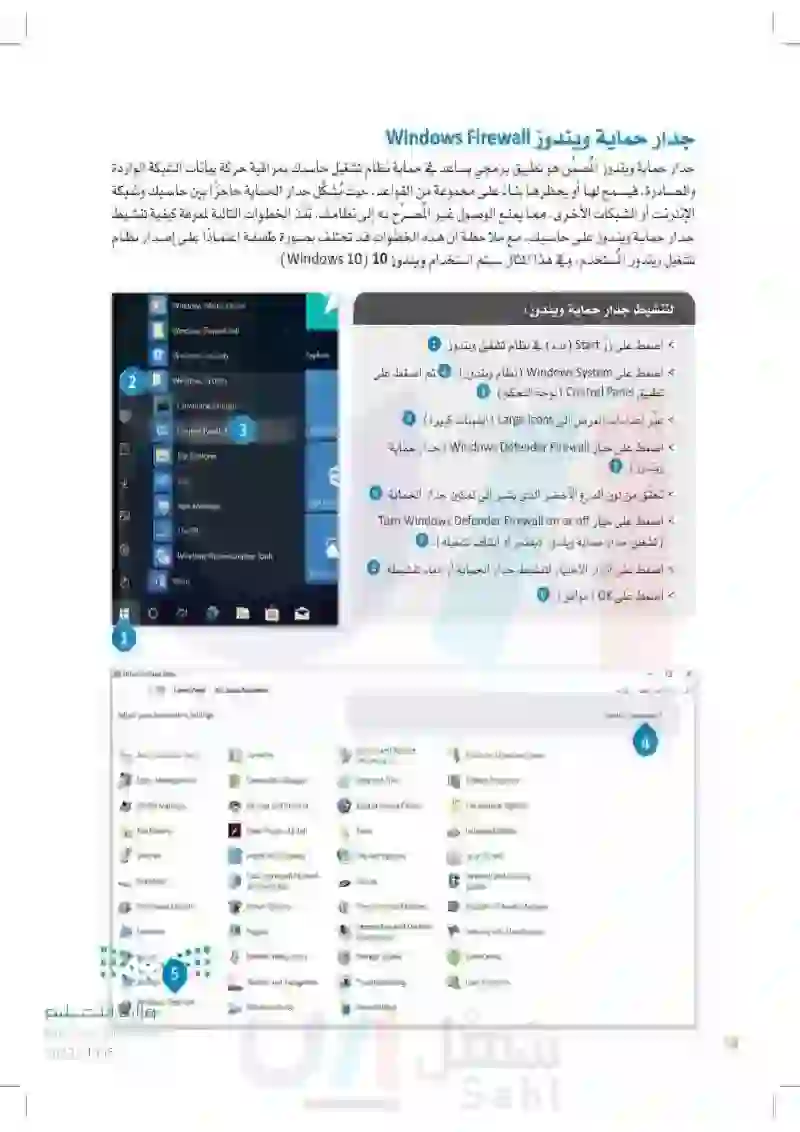

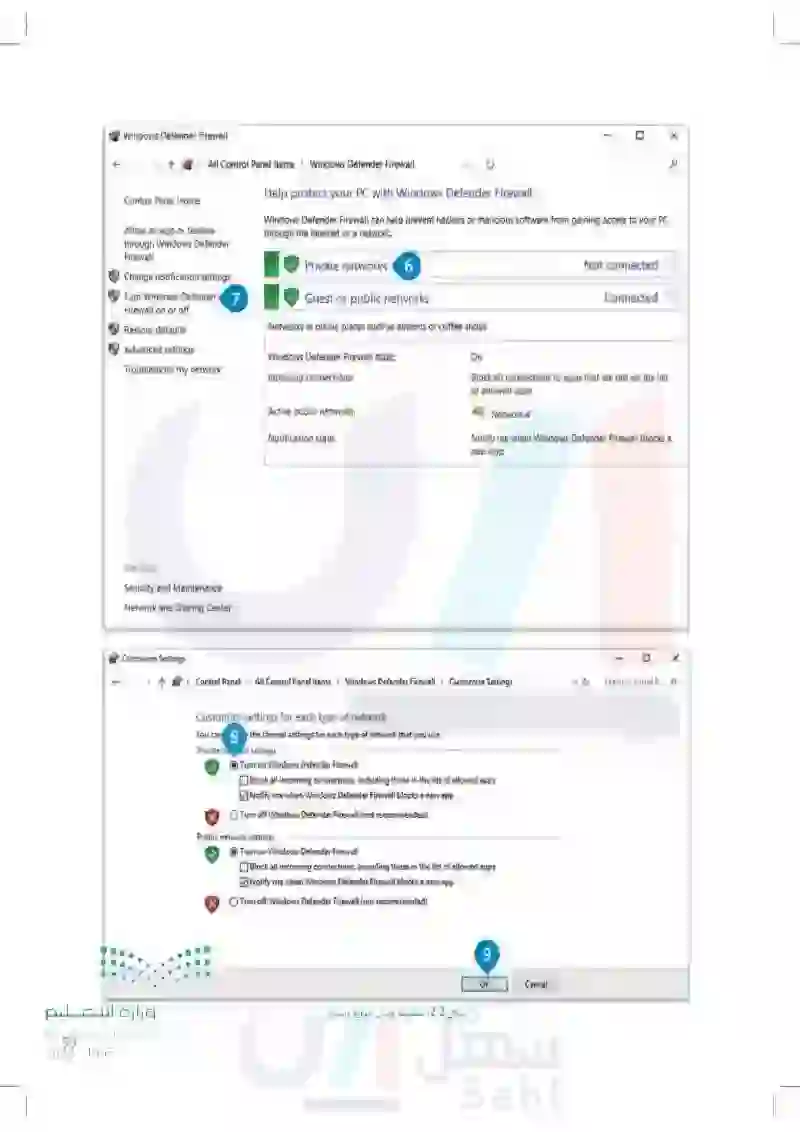

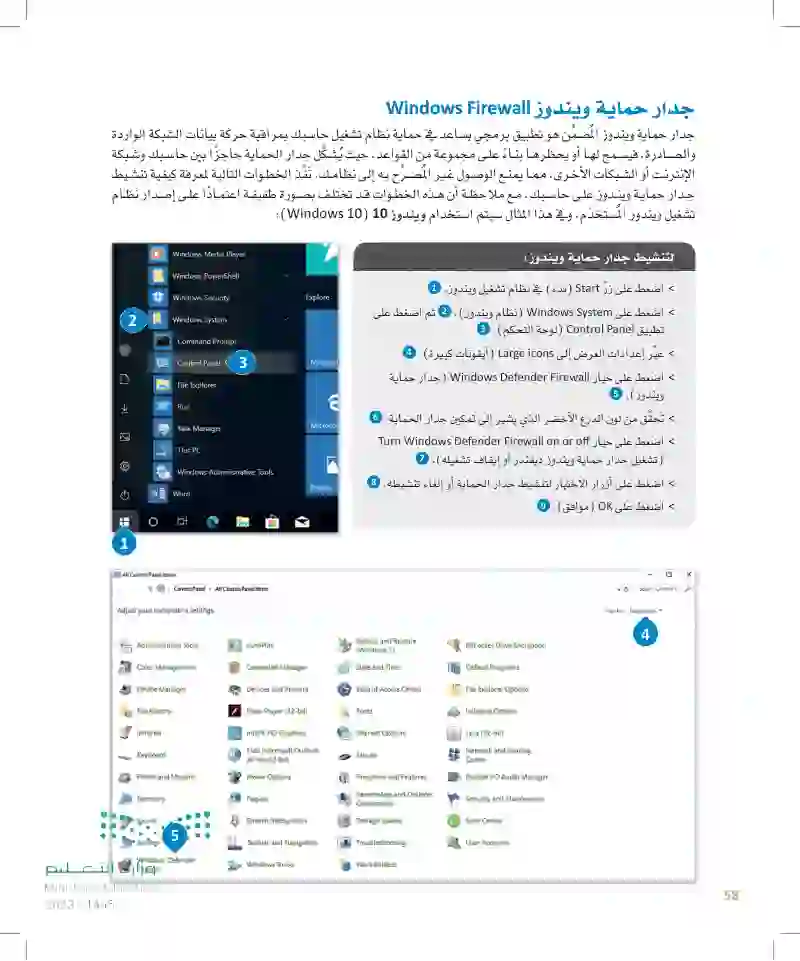

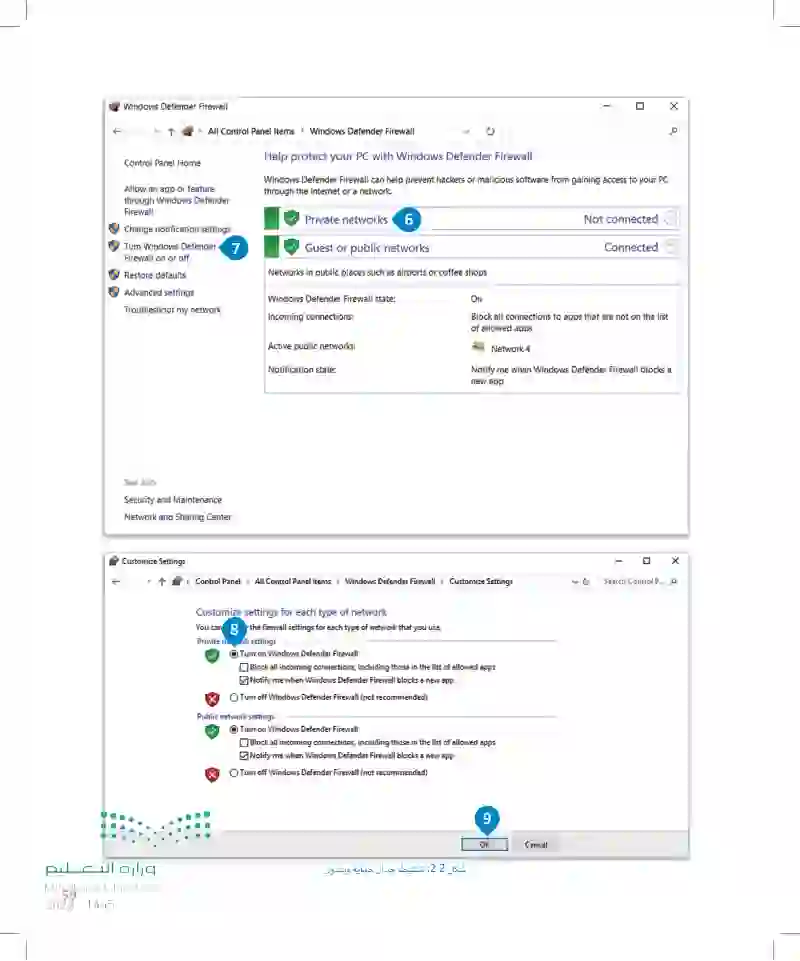

جدار حماية ويندوز

تنشيط جدار حماية ويندوز

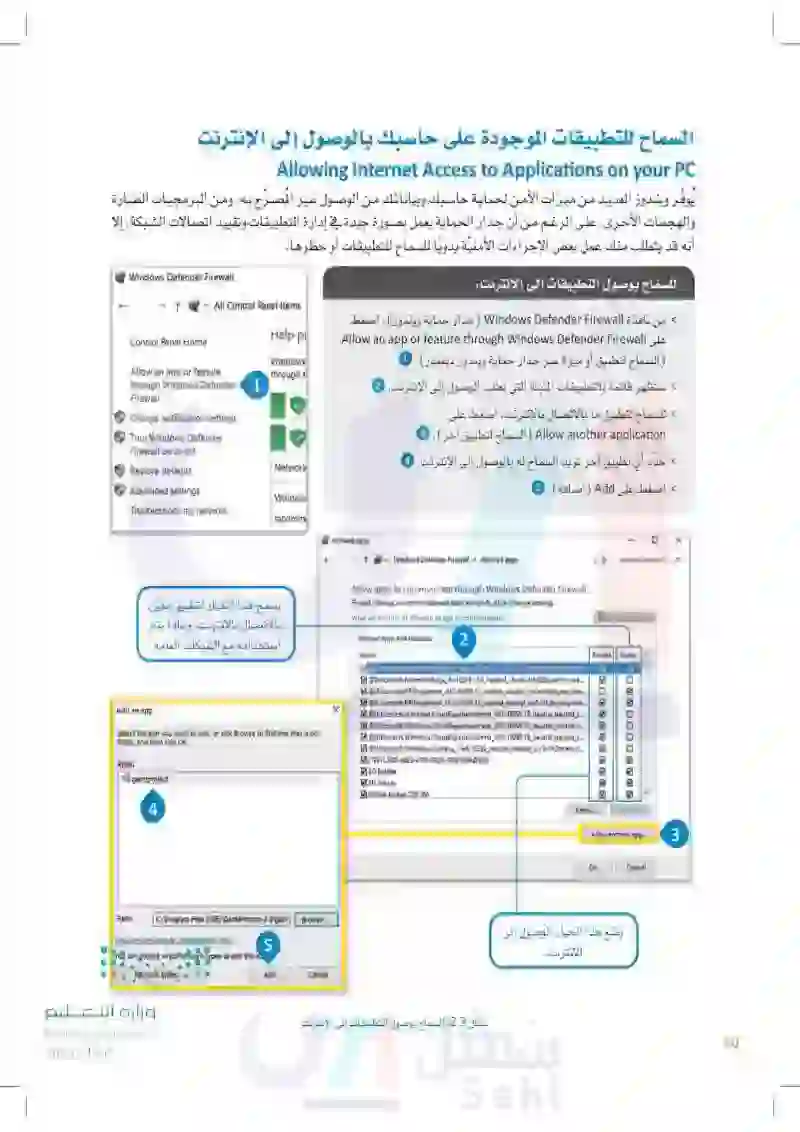

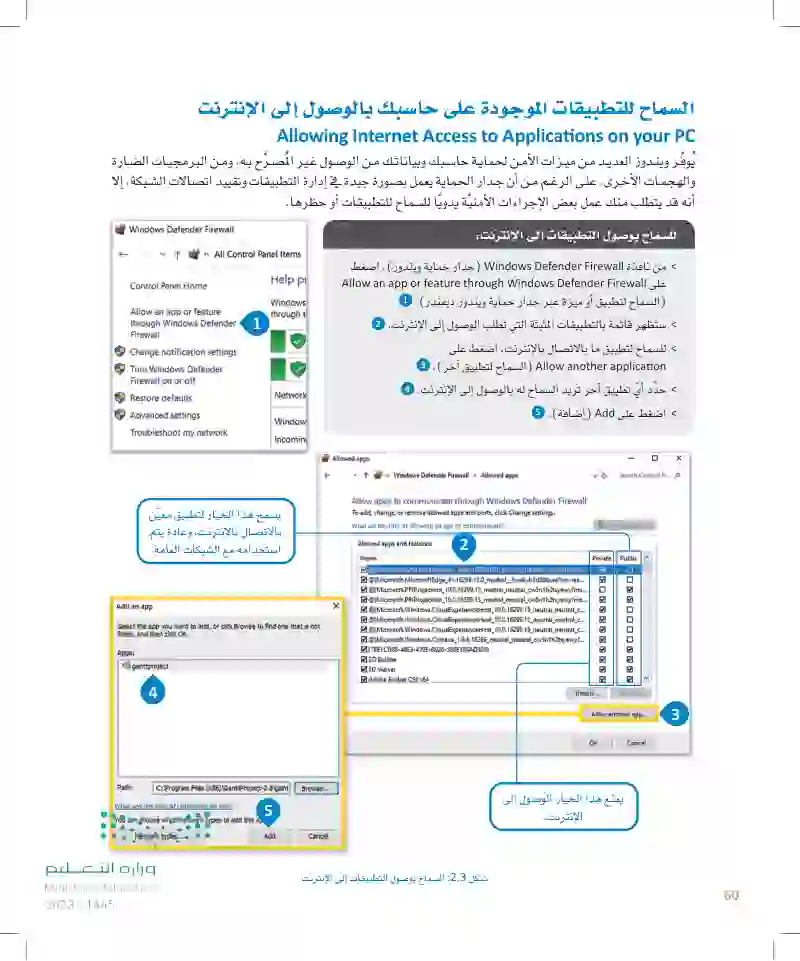

السماح بوصول التطبيقات الموجودة على حسابك إلى الإنترنت

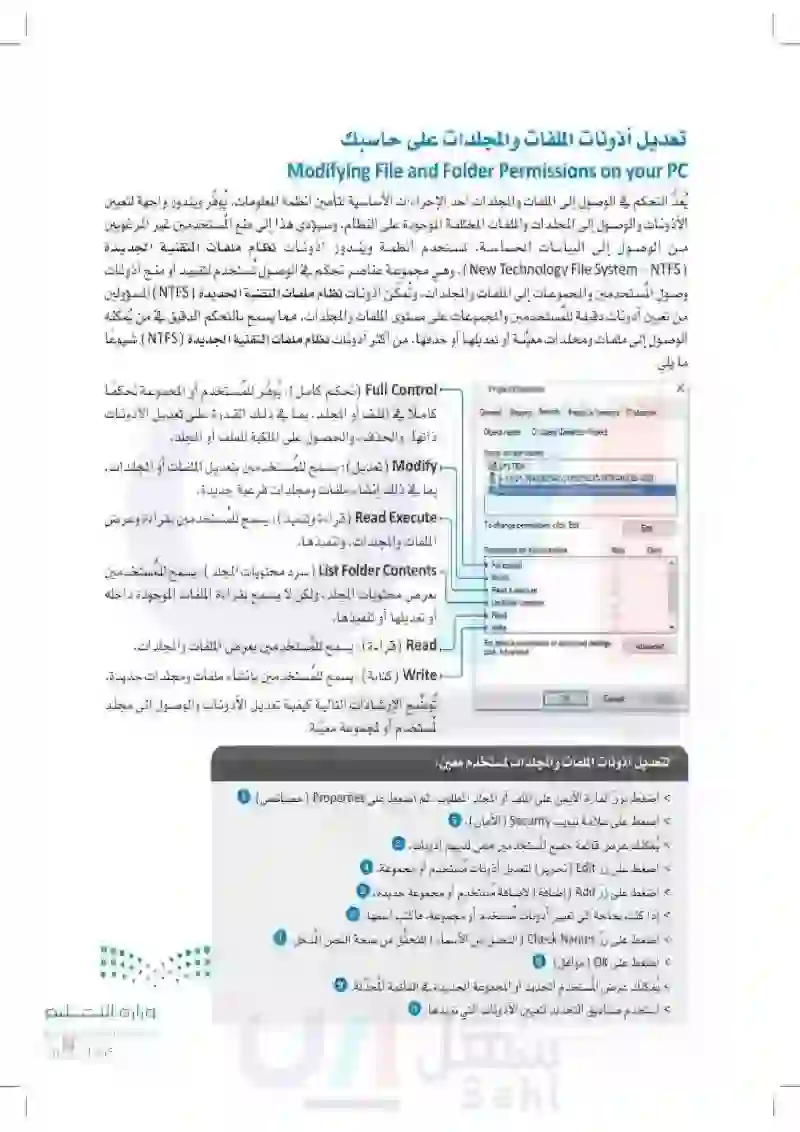

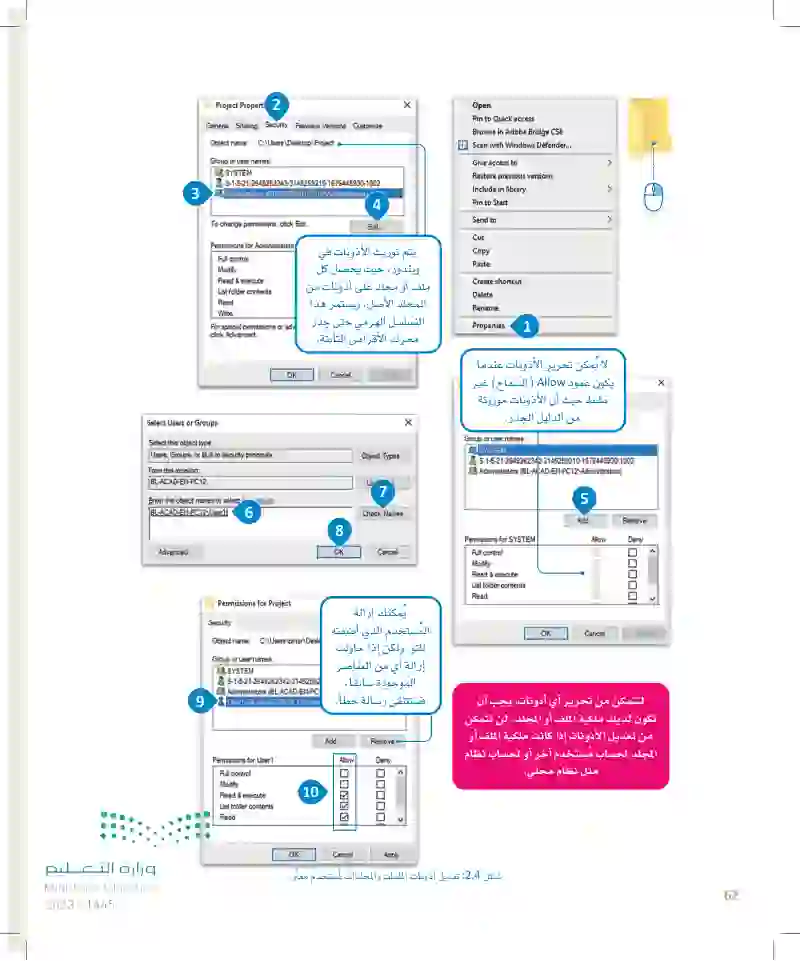

تعديل أذونات الملفات والمجلدات على حاسبك

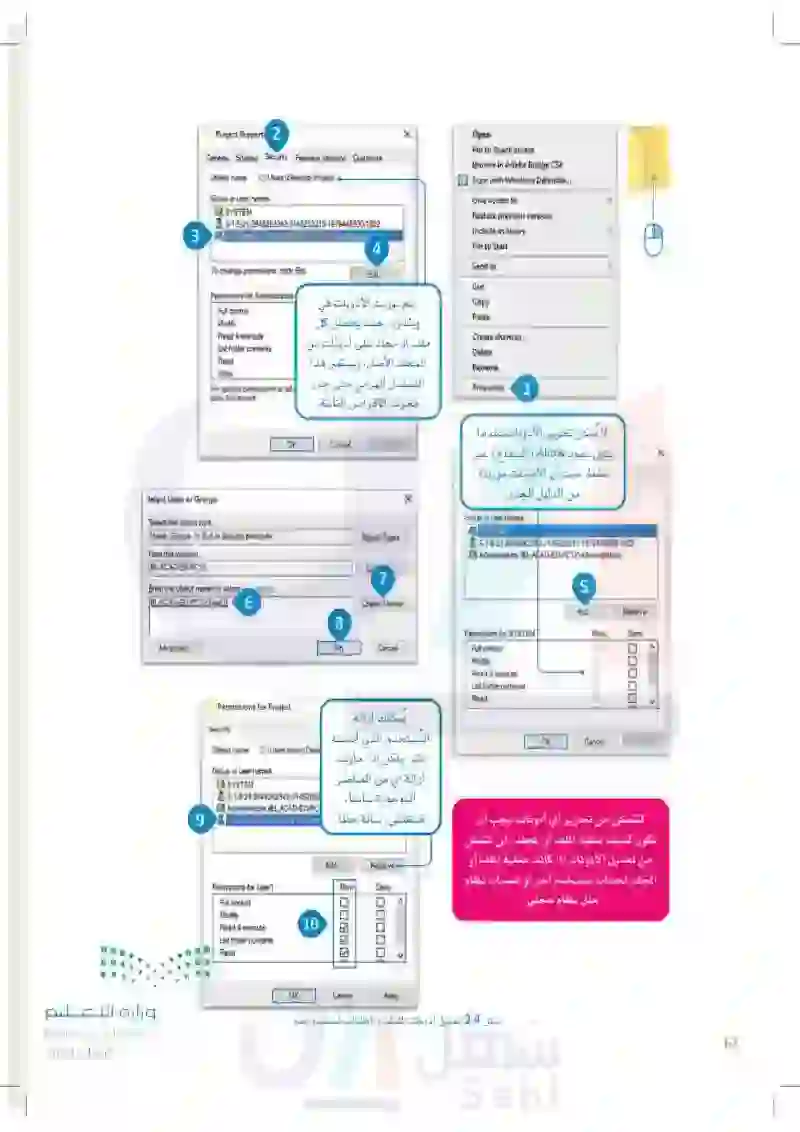

خطوات تعديل أذونات الملفات والمجلدات على حاسبك

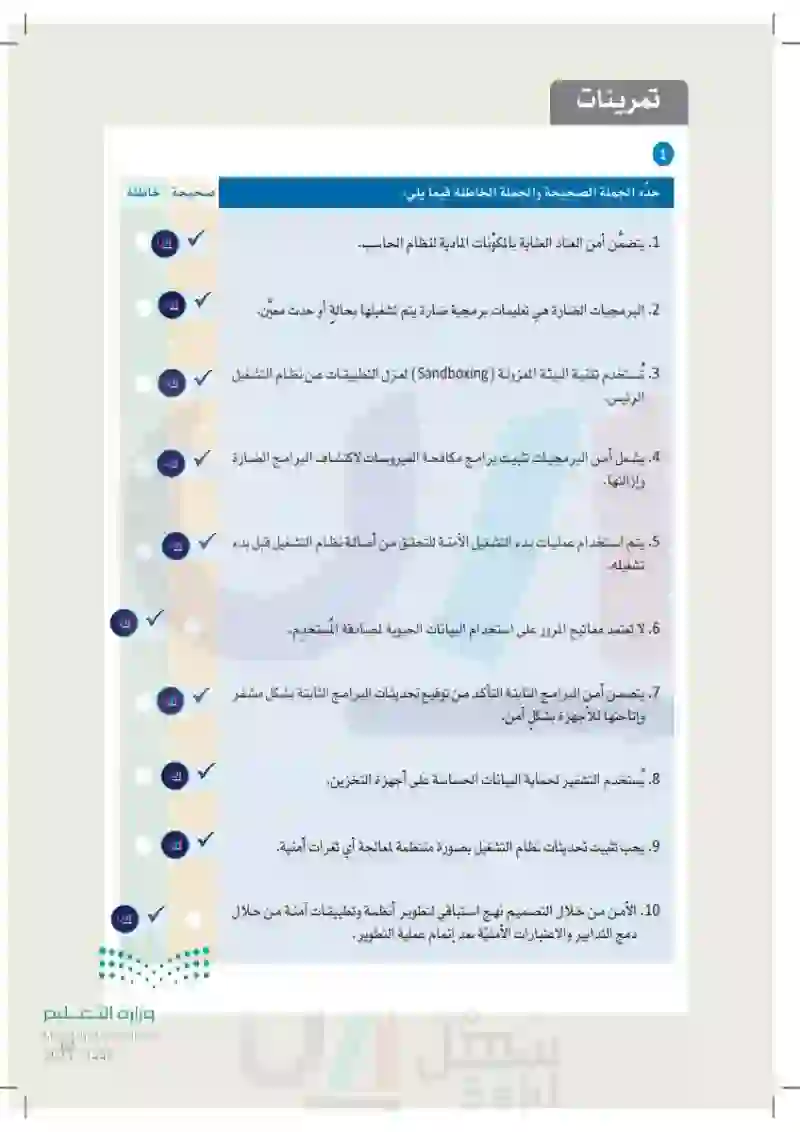

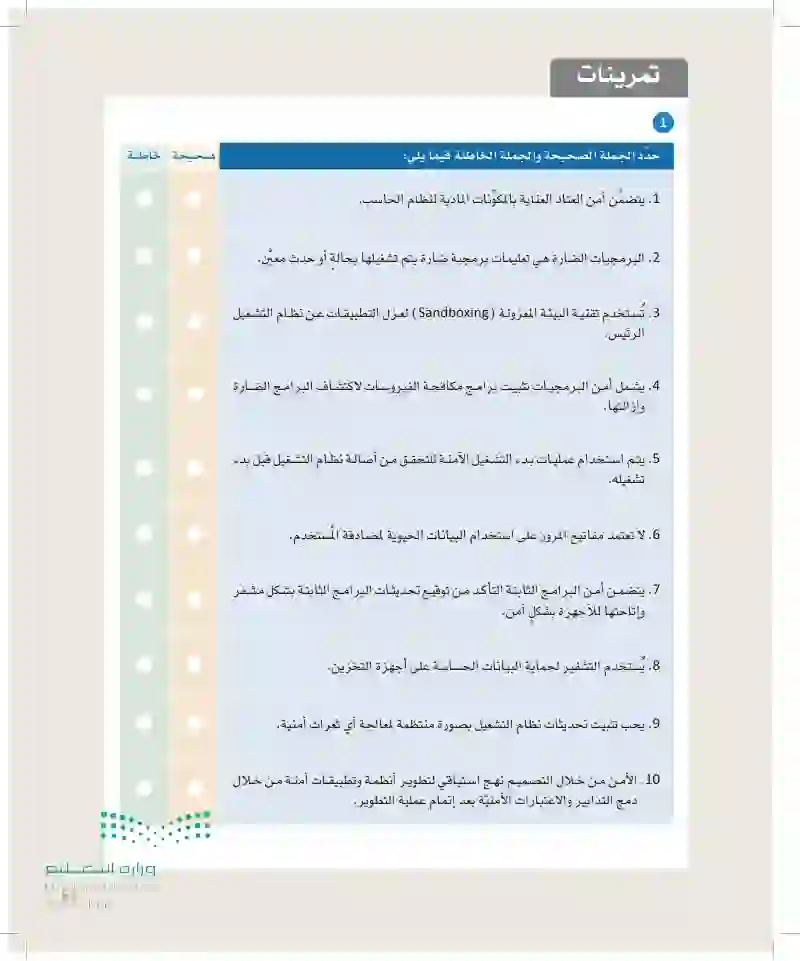

حدد الجملة الصحيحة والجملة الخاطئة فيما يلي: يتضمن أمن العتاد العناية بالمكونات المادية لنظام الحاسب.

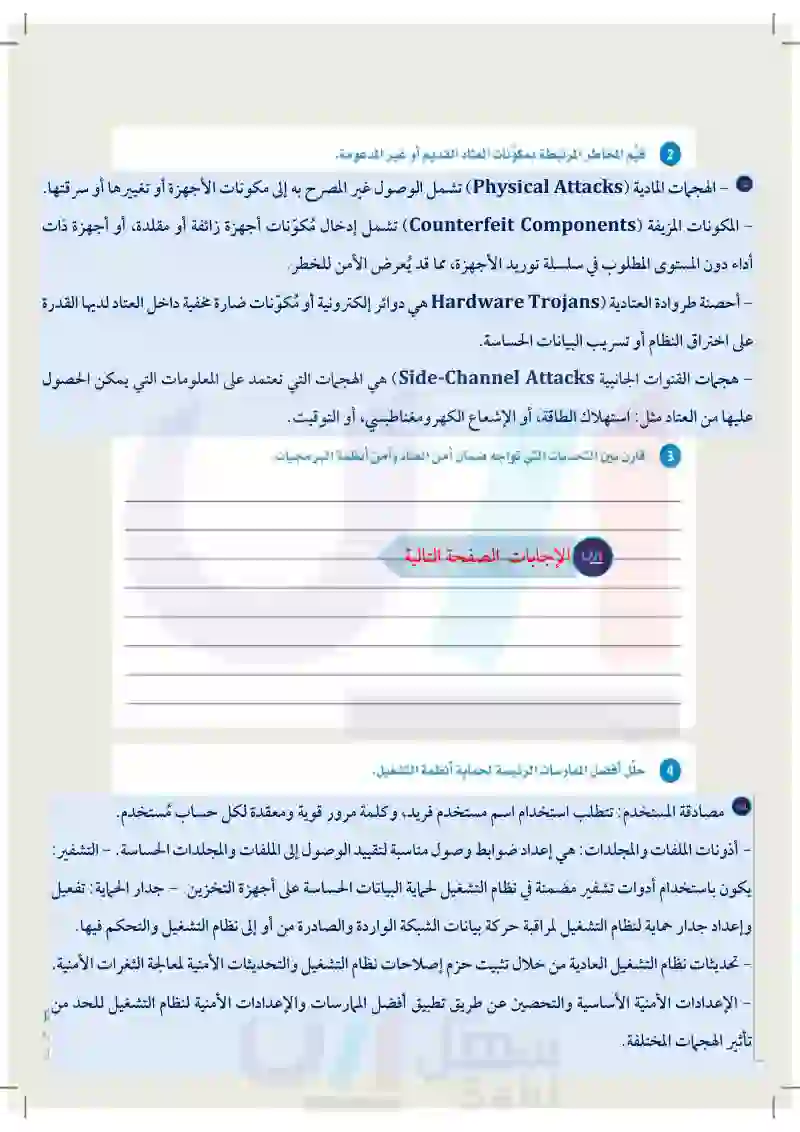

قيم المخاطر المرتبطة بمكونات العتاد القديم أو غير المدعومة.

قارن بين التحديات التي تواجه ضمان أمن العتاد وأمن أنظمة البرمجيات.

حلل أفضل الممارسات الرئيسة لحماية أنظمة التشغيل.

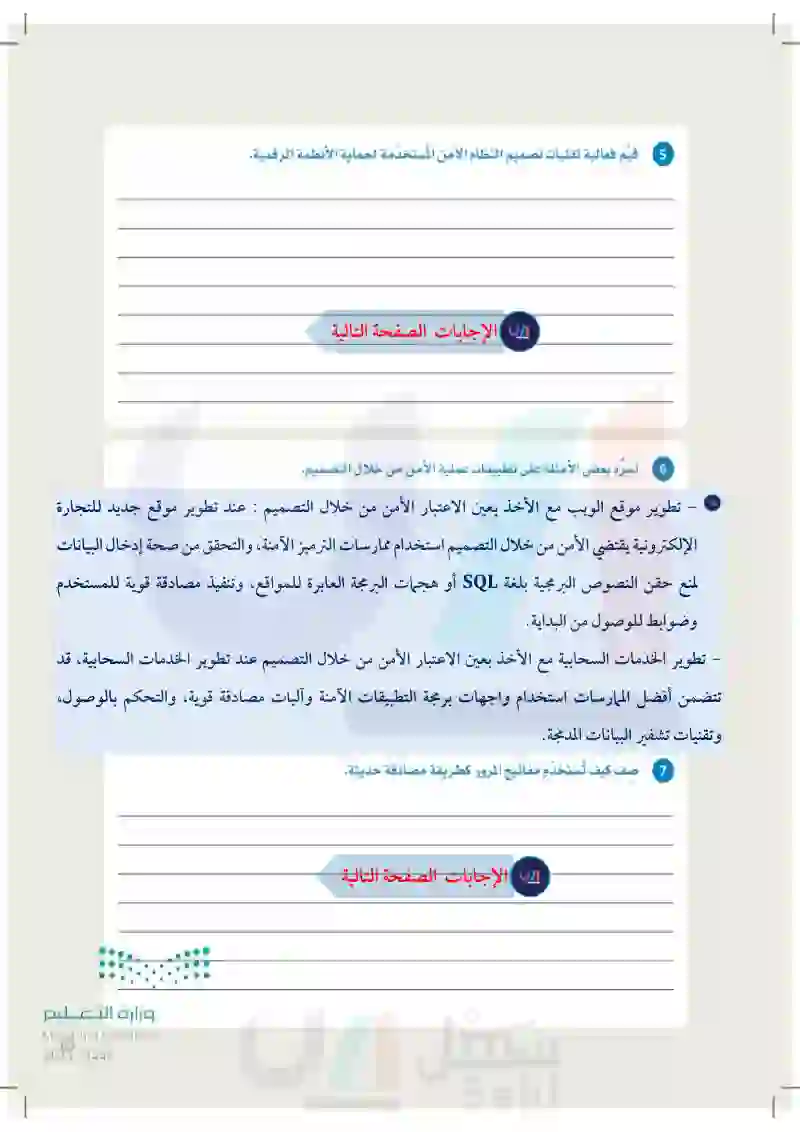

قيم فعالية تقنيات تصميم النظام الأمن المستخدمة لحماية الأنظمة الرقمية.

اسرد بعض الأمثلة على تطبيقات عملية الأمن من خلال التصميم.

صف كيف تستخدم مفاتيح المرور كطريقة مصادقة حديثة.